Történelmi kibertámadás Lettország ellen, elektronikus szavazás Észtországban, kiberkáosz-forgatókönyvek, és kiberbiztonsági gyakorlatok a mindennapokban. Interjúnk Dr. Bernhards Blumbergs-szel, a balti államok egyik vezető biztonsági szakértőjével.

Július elején Lettország ellen egy történelmi jelentőségű kibertámadást intéztek oroszbarát hackerek. Hétköznapi szemmel nézve hogyan néz ki egy nagyobb kibertámadás? Hogyan lehet megragadni azt a pillanatot, amikor rájövünk, hogy egy kibertámadás történt, hiszen néha 3-4 év is eltelhet, mire felfedezzük, hogy egy rendszerbe betörtek?

Az, hogy hacktivista szervezetek vagy hozzájuk köthető csoportok célkeresztjébe kerültünk nem szokatlan. Mindazonáltal, hogy pontos legyek, nem is júliusban, hanem már május elején a hacktivizmusra való felhívások megugrását tapasztaltuk az oroszbarát Telegram csatornákon; ekkor a Killnet és más hasonló kezdeményezések is felpörögtek. Ezt elsősorban nem is az oroszok ukrajnai agressziója váltotta ki, hanem a lett kormány döntése egy szovjet emlékmű elbontásáról, ami hatalmas vitákat és tüntetéseket váltott ki, amit a kibertérben is úgymond megtoroltunk. Ha megnézzük a Killnet és hasonló csoportok működését láthatjuk, hogy ezek a szervezetek egyértelműen alacsonyabb színvonalú, kifinomultságú támadásokat hajtanak végre; a céljuk inkább az, hogy minél több tagot toborozzanak a velük egyetértő átlag állampolgárok közül. Az alacsonyabb szintű hacker tevékenységek közé tartozik például a sebezhetőségek automatikus keresése, az elérhető online eszközök használata a sebezhetőségek kihasználására vagy egy elosztott szolgáltatásmegtagadási támadási csomag megvásárlása. Ezeknek a tevékenységeknek nagyon alacsony a technológiai színvonala, az elkövetők lényegében bármit felhasználnak, ami rendelkezésre áll, például csak beolvasnak valamit, és megnézik, hogy az elront-e bármit. Lettország volt az egyik olyan ország, amelyet ezek a támadási hullámok súlyosan érintettek, később, az elkövetkező hónapokban Litvániát is hasonló támadások érték a kalinyingrádi konfliktus miatt. Kezdetben hiányzott a koordináció a Killnet és más hasonlóan gondolkozó hacktivista csoportok tevékenységéből, nem volt meg a megfelelő hátterük a célpontok felderítéséhez és a támadások végrehajtásához. Irreleváns célpontokat támadtak értelmetlenül anélkül, hogy egyáltalán értették volna a mibenlétüket és a szerepüket a nemzetbiztonsági vagy kormányzati rendszerünkben. Amikor a háttértudás és a kontextus ismeretének a hiányáról beszélek, arra gondolok, hogy ezek a hackercsoportok az orosz nyelvben használt rövidítéseket használják és olyan domainneveket vagy weboldalakat keresnek, amelyek nagyjából megfelelnek ezeknek a rövidítéseknek. Lett nyelven azonban ezek a rövidítések valami egészen mást jelentenek, így teljesen mást támadnak meg, mint ami az eredeti célpontjuk volt. Ez az, ami hozzájárul a műveleteik alacsony kifinomultságához, a koordináció és a tudás hiányához. Bármely 12 éves gyerek követni tudja az utasításokat, rákattinthat egy linkre, letölthet egy szoftvert, és részese lehet egy elosztott szolgáltatásmegtagadási támadásnak, vagy egyszerűen csak futtathat egy automatizált támadást anélkül, hogy akár tudná, mit is jelent az.

A munka másik része a felismerésről szól. Milyen gyorsan tudunk észlelni egy támadást?

A válasz a különböző műveletektől függ; vannak nyílt és titkos hackertámadások. A nyílt támadások olyan nyilvános műveletek, mint amilyeneket a Killnet követ el, ilyenkor lényegében egy gomb megnyomásával elindul a támadás, ami azonnal észlelhető. Ezek olyanok, mint amikor egy elefánt besétál a szobába, azonnal észre lehet venni. A titkos hackertámadások olyan titkos vagy rejtett műveletek melyek többnyire kormányzati intézmények vagy a kormányzathoz köthető szervezetek ellen irányulnak; ezeknek sokkal inkább a tartós, hosszú távú hatás elérése a célja, óvatosabb, rejtettebb mintákat követnek. Tehát a kérdés az, hogyan lehet ezeket észlelni? Ez tényleg egy trükkös, bonyolult feladat. Átlagosan néhány hónapig, de akár évekig is eltarthatnak. Ez attól függ, hogyan működik az adott helyen a kiberbiztonsági eseményekre való reagálás, illetve, hogy a támadó hibázik-e. Ha a támadó hibázik akkor az incidensekre való reagálásért felelős csapat tovább tud lépni és kivizsgálhatja mi okozta a gyanús tevékenységet. A fenyegetettségek proaktív felderítésére irányuló műveletek elvégzése segítheti az észlelési és reagálási idő csökkentését, ez azt jelenti, hogy feltételezzük, hogy a hálózatot vagy a szervezetet már megtámadták és be is hatoltak a rendszerekbe. A kiberfenyegetés-vadászathoz egy szakértőkből álló csapat összeállítására van szükség, akiknek az a feladata, hogy átnézzék a szervezet hálózatát, és megpróbálják megtalálni a múltbeli vagy folyamatban lévő ellenséges tevékenységek nyomait. Nem tudjuk, hogy az ellenség ott van-e már a hálózatunkban, de aktívan figyeljük, hogy bármi gyanús-e és ha ezek a műveletek sikerrel járnak a fenyegetés megtalálásában vagy annak megállapításában, hogy nincs fenyegetés, akkor máris reagálhatunk az eseményekre. A fenyegetettségek proaktív felderítésére irányuló műveletek nagyon specifikusak, és elsősorban képzett emberi erőforrást igényelnek, mivel a szakértők a fenyegetések azonosításának, elemzésének és értékelésének kulcsai, tehát ez a folyamat elsősorban nem a technológia használatához kapcsolódik. Természetesen a technológiának is van szerepe, de az emberi elme és az emberi szakértelem elengedhetetlenül fontos a hálózaton belüli ellenfelek azonosításában és a támadásra való reagálásban. Úgy kell elképzelni ezt a helyzetet, mintha egy hívatlan vendég rejtőzködne valahol a lakásodban, és megpróbálnád kinyitni az összes szekrényt és megnézni az összes lehetséges helyszínt, ahol a hívatlan vendég nyomokat hagyhatott. Ha az ellenség nagyon jól rejtőzködik lehet, hogy nem tudjuk megtalálni közvetlenül, de előfordulhat, hogy nyomokat hagyott maga után.

Említetted az emberi tényezőket. Mennyibe kerül egy vállalatnak a kibertámadások felderítése, nyomon követése és egy olyan rendszer kiépítése, amely ellenáll a kiberfenyegetéseknek? Növekvő vagy csökkenő költséget jelent ez a rigai székhelyű vállalatok, bankok számára?

Az biztos, hogy a kiberbiztonsági védelem kiépítése jelentős költségekkel jár. De mi az ára annak, ha egy szervezet nem fektet ebbe pénzt? Számokkal nem tudnám kifejezni, de ha a kiberbiztonsági védelembe való befektetés költsége kisebb, mint az üzlet tönkremenetele a hitelesség és az eszközök elvesztése miatt, akkor mindenképpen érdemes a kiberbiztonsági események operatív kezelésébe és a fenyegetettségek proaktív felderítésének következetes fejlesztésére forrásokat áldozni. Ez azonban leginkább a vezetőségi oldalt érintő befektetés; elő kell segíteni, hogy a menedzsment megfelelő, biztonságközpontú gondolkodásmódot tudjon kialakítani. Először is, meg kell érteniük a kiberbiztonság szükségességét. A cégvezetés ezt nem minden esetben látja be, hiszen számukra a profit az első, azt akarják, hogy a cég a lehető legnyereségesebb legyen, ezért hajlamosak elhanyagolni vagy minimalizálni a vállalat működésének kibertámadások elleni védelmére irányuló beruházásokat. A kérdésedben a bankokat is említetted, esetükben kicsit más a helyzet, mivel ahhoz, hogy Európában és világszerte működhessenek, meg kell felelniük az összes szigorú európai, nemzetközi és nemzeti szabályozásnak, ami lényegében azt jelenti, hogy kötelesek a lehető legmagasabb szintű biztonsági sztenderdeket biztosítani és fenntartani. De egy átlagos vállalatra nem vonatkoznak ezek a szigorú előírások. Ha egy cég egy jól működő célpont, akár közvetlenül, akár közvetve, könnyen lehet, hogy támadás éri. Például lehet, hogy a cégednek egy ügyfele a támadás igazi célpontja, de a te cégedet fogják felhasználni az ellátási lánc integritásának megtörésére vagy valamilyen információ vagy eszköz megszerzésére, ami a támadó számára fontos lehet és segítheti a céljai elérésében. Az is lehet, hogy egy ilyen támadásról soha nem fogsz tudomást szerezni, de a fenyegetettségi helyzet megfelelő felmérésén és a befeketések elmaradásából fakadó kockázatok értékelésén, annak tükrében, hogy akár a vállalkozás megszűnéséhez is vezethetnek, mindenképpen érdemes elgondolkozni.

Említettük a Killnet által folytatott kibertámadásokat és azt látjuk, hogy a kibertérben február 24-e óta megváltozott a helyzet. A szakértők néhány évvel ezelőtt azt állították, hogy a kibertérben már a harmadik világháború zajlik, de számomra ez inkább tűnt hangzatos címnek az újságokban, mint a valóságnak. Hogyan értékeled a jelenlegi helyzetet? Mi változott a háború kitörése óta, és hogyan nézett ki a helyzet a háború előtt?

Talán még az a kérdés is foglalkoztatja az embereket, hogy a második világháború egyáltalán véget ért-e vagy még mindig egy újabb szakaszában élünk, de ne ugorjunk most bele ebbe a témába. Február 24-én mindenki hatalmas összecsapásokra számított a kibertérben, amely egy globális kiberkáoszhoz vezethet. Azt tapasztaltuk, hogy Oroszország elkezdte megalapozni a terepet azzal, hogy megpróbálta az ukrán kormány és szervezetek működését akadályozni, és szinte mindenki arra gondolt, hogy egy hatalmas kiberháború küszöbén állunk; sokan arra számítottak, hogy valami olyasmi fog következni mint, amit eddig csak a hollywoodi filmekben láthattunk. Azonban lényegében ennek az ellenkezője történt, egyik kiberkáosz-forgatókönyv sem valósult meg. Tulajdonképpen semmi jelentős nem történt a kibertérben, mivel a háborúban elsősorban a hagyományos fegyveres erőket vetették be. Később ki térek majd arra, hogy mit is jelent egy kiberháború, és hogy tapasztaltunk-e már ilyet, vagy fogunk-e a közeljövőben. Egyelőre annyit mondanék, hogy a „kiberháború” kifejezést leginkább valóban csak egy a figyelem felkeltésére szolgáló divatos szóként használják. Amikor február 24-én megindult az orosz invázió, úgy éreztük mintha mindenkire kíméletlenül lecsaptak volna az egész bolygón, innentől nem állhattunk kesztyűs kézzel egymással szemben. Rengeteg ellenőrizetlen globális kezdeményezés futott át a kibertéren, és nem számított, hogy kormányzati vagy nem-kormányzati szervezetekről van szó. Például egyre több hacktivista csoport formálódott, hogy a háborúban részt vevő országok és szövetségeseik ellen támadásokat hajtsanak végre és korlátozzak képességeiket. De vannak olyan csoportok is, akik csak szórakozásból követnek el hackertámadásokat. Ezek azonban nem vezettek az infrastruktúrák lerombolásához és a terror sem kezdett el jobban terjedni a kibertérben. Nem állítom, hogy nem volt soha olyan pusztító tevékenység a kibertérben, amely összehasonlítható lenne a hagyományos eszközökkel végrehajtott pusztítással és terrorral. Ha megnézzük a terminológiát, a háború általában azt is jelenti, hogy a hadviselés következtében jelentős károk keletkeznek az infrastruktúrában és a létfontosságú szolgáltatások biztosítása során, emberi áldozatok vannak és egyéb borzalmas hatások érik a lakosságot. Ezek a borzalmak nem a kibertérben vagy a kibertér használata révén történnek meg, a kibertérben elkövetett támadások miatt nem halnak meg emberek. Az emberek a tényleges fizikai térben kilőtt lövedékektől és bombáktól halnak meg. Ha most kicsit elgondolkozunk ezeken a megfontolásokon, és megnézzük, hogy a jelenlegi konfliktusban mi történik a kibertérben, hogyan zajlanak a kiberműveletek, akkor eléggé biztosan állíthatom, hogy a kiberháború kitörése nem tűnik valószínűnek. Viszont a kiberműveletek továbbra is biztosan jelentős, sőt egyre növekvő részét fogják képezni a hagyományos hadviselésnek és a hírszerzésnek. Ebben nincsen semmi újdonság, azt már korábban is tapasztaltuk, hogy a háborús felek a kiberteret használják a hadműveletek, a csatatér előkészítéséhez, például amikor az ellenfél védelmi képességeit gyengítik, amely lehetővé teszi a hagyományos, fegyveres erők gyorsabb előrehaladását, céljaik elérését a veszteségek minimalizálásával, vagy a meglepetésszerű támadások sikerességének növelését. Ahogy a technológia fejlődik és egyre jobban függünk tőle, ezeket a jelenségeket egyre inkább fogjuk tapasztalni a háborúkban. Nem számít, hogy az energiaszektort, a távközlési ágazatot vagy a közlekedési infrastruktúrát éri-e majd a támadás. Az emberek többnyire azt feltételezhetik, hogy lesz majd egy gombnyomás, aminek következtében az egész ország leáll, az erőművek felrobbannak, és így tovább, és így tovább. Ha valaki látta a Die Hard 4.0 című filmet, akkor feltételezem, hogy valami hasonlóra számított. De semmi ilyesmi nem történt. Nem jött Bruce Willis, hogy megmentse a napot. Pedig lesz majd egy nap, amit meg kell menteni, és akkor majd várjuk Bruce Willist a kibertérben.

Nemrégiben beszéltem Abishur Prakashsal, egy kanadai geopolitikai jövőkutatóval. A geopolitikával és mesterséges intelligenciával foglalkozó egyik könyvében azt állítja, hogy Európában egy új, digitális vasfüggöny fog leereszkedni. Például más fizetési rendszer lesz Oroszországban és Kínában, mint Európában. Létezik már a UnionPay és a Yandex, és elég jól is működnek, az oroszok pedig már egyáltalán nem használják a Google-t. Mi a véleménye Prakash elemzéséről?

Nem ez lesz az első digitális vasfüggöny a történelemben. Kína, Észak-Korea és pár másik ország már bevezetett korábban nemzeti szintű korlátozásokat ezen a területen. Oroszországban sem most jutottak el ehhez a megközelítéshez, már legalább egy évtizede az orosz politikai vezetés napirendjén vannak ezek a célok. Le akarnak válni a globális internetről és megpróbálják a saját országukon belül ellenőrizni és kezelni az erőforrásaikat. Hogy ez meg tud-e történni vagy sem, az még mindig kérdéses, nem lefutott. Bizonyos szintű ellenőrzést és bizonyos mértékű elszigeteltséget már elértek, annak köszönhetően, hogy Oroszország számos szolgáltatást próbál lokalizálni és belsőleg fejleszteni. Ha az a kérdés, hogy teljesen el fognak-e szigetelődni, jelen pillanatban azt tippelném, hogy belátható időn belül valószínűleg nem fognak, mivel a globális kibertérben az országok már nagyon mélyen összefonódtak egymással és kölcsönös függésbe kerültek. Említetted a fizetési rendszereket és a SWIFT-szolgáltatást. Az Oroszországnak a SWIFT fizetési rendszerben való korlátozásáról majd kizárásáról szóló nyugati döntés azt eredményezte, hogy néhány ország csatlakozott Kína alternatív szolgáltatásához. Az biztos, hogy a globális internettől való elszigetelődés egy olyan út, amelyet az oroszhoz hasonlóan gondolkodó politikai vezetések követhetnek majd, értve ezalatt azokat az országokat, amelyek szigorú ellenőrzést akarnak fenntartani a nemzeti kiber- és információs terük felett, és más nemzetek hozzáférését ki akarják zárni. De ki ellenőrzi ezekben az esetekben az információt? A Yandex, a Google vagy valamelyik másik magántulajdonban lévő gazdasági szervezet vagy egy állami hatóság? Az biztos, hogy az információ behatárolására és országon belüli kezelésére és tárolására irányuló törekvéséknek van értelme, és világszerte sok ország próbálja ezt bizonyos mértékig megvalósítani, miközben figyelnek az egyensúly fenntartására is, és a globális internetes ökoszisztéma részei maradnak.

Mi a helyzet az adatszuverenitással? Egyes országok azt a döntést hozták, hogy a vállalataikra, embereikre, kormányaikra vonatkozó összes adatnak a saját területükön kell maradnia.

Mi itt a különbség az uniós GDPR-hoz képest? Az Európai Unió is világosan kimondja, hogy az uniós polgárok adatait az Unió határain belül kell tárolni. Ez azt jelenti, hogy még az olyan globális nagyvállalatoknak is, mint a Google, a Microsoft vagy az Apple, melyek felhőszolgáltatásban tárolják az adatainkat, a végfelhasználói licencszerződés vagy a GDPR-megfelelőség szerint kötelesek ezeket az adatokat fizikailag az EU területén található adatközpontokban tárolni. A szabályok betartatása, annak az ellenőrzése, hogy a cégek ténylegesen helyes módon tárolják-e az adatokat az auditorok és a felügyelő szervek feladata. Ha azonban a vállalatok nem tartják be a szabályokat, akkor akár tönkre is mehetnek, vagy súlyos bírságokkal kell szembenézniük. Oroszország is törekszik az adatszuverenitás elérésére, még a VPN használatot is korlátozzák a Runeten, az internet orosz szegmensén. Ez már olyasvalami, ami arra utal, hogy az adatokat egy olyan helyen tárolják, ahol szigorúbb felügyeletet és ellenőrzést lehet érvényesíteni.

Ha áttérünk az e-állam témakörére, Észtország egy jó példa, amit érdemes megemlíteni. Sikeresek az e-kormányzásban, megvalósult már az elektronikus szavazás (e-szavazás) is, a választók adatbázisát azonban úgy tudom, hogy hackerek kiszivárogtatták. Milyen előnyei és hátrányai vannak a digitális államnak a jelenlegi helyzet fényében?

Itt nem az a kérdés, hogy mi történik, ha egy ország úgy dönt, hogy digitalizál, a kérdés sokkal inkább az, hogy mi van akkor, ha egy ország úgy dönt, hogy nem digitalizál. Az információs korban, amiben élünk az tud mások előtt járni, aki képes több információt összegyűjteni és feldolgozni rövidebb idő alatt. Ha nem digitalizálunk ma, az lelassítja az ország fejlődését, rontja a versenyképességét, és hátráltatja a döntéshozatalt. Az információs, digitális korban élünk, és a kormányoknak alkalmazkodniuk kell ehhez, hogy meg tudjanak felelni az új követelményeknek és képesek legyenek szolgáltatásokat nyújtani. Észtország nagyon jól reklámozza az e-államot, mivel egy nagyon szilárd politikai döntés áll a fejlesztése mögött. A végrehajtás vagy akár a tervezés lehet, hogy nem ment mindig kiemelkedően, de egy nagyon határozott, nyilvános politikai kampányt folytattak a reklámozásra. De természetesen nem tagadom, hogy bizonyos szempontokból tényleg az államapparátus digitalizálásának élvonalába tartoznak, különösen a különböző kormányzati szolgáltatások egységes digitális platformba történő összekapcsolását és a választások digitalizálását tekintve. Nem tudjuk, hogy igaz-e, hogy Észtország e-szavazási rendszerét korábban valóban feltörték-e, de ez terjed a közösségi médiában és néhány hírportálon is megjelent már ez az információ. Az biztos, hogy Oroszország információs hadviselést is folytat azzal, hogy hamis információkkal próbálja túltelíteni a médiát. Néha csupán egy megszerkesztett képet töltöttek fel a közösségi médiába és hoztak le egyes híroldalak, mint bizonyíték arra, hogy hackerek kritikus adatbázisokat törtek fel és információkat szivárogtattak ki. Ha a társadalom kezdi elveszíteni egy rendszerbe vetett bizalmát, akkor megpróbálja majd elkerülni annak használatát. Tehát még ha a hackerek nem is tudtak feltörni egy rendszert, a támadó számára már az is siker lehet, hogy sikerült kétségeket ébresztenie a rendszer megbízhatóságával kapcsolatban. Biztonságosabb-e a hagyományos, nyomtatott szavazólapon történő szavazás, mint a digitális vagy a levélben történő szavazás? Szerintem semmiképpen sem. A digitális szavazás nem tökéletes, mint ahogy semmilyen más szavazási vagy döntéshozatali folyamat sem számít annak, akár digitális, akár hagyományos, fizikai módszerről beszélünk. Ugyanolyan tökéletlen, mint az emberek, akik tervezik és működtetik. Ahhoz azonban, hogy a kormányok képesek legyenek fenntartani a kormányzásukat a kibereszközök használatával, világosan meg kell érteniük a kritikus, létfontosságú eszközök védelmének fontosságát, és képesek kell, hogy legyenek alternatív módszerek alkalmazására hiba vagy elérhetetlenség esetén. Katasztrófát okozhat egy olyan kormányzat, amely nem teszi meg a megfelelő lépéseket a digitális eszközök védelméért, a rendszerek biztonságos kialakításáért és felügyeletéért, és nem épít ki alternatív megoldásokat sem.

Megosztanál velünk néhány a mindennapi életben is hasznos IT tippet és trükköt? Mit tehetünk, hogy megvédjük az otthonunkat, a magánéletünket a hátborzongató hackerektől?

Elsőnek egy megfelelően erős jelszó választását javasolnám a kétfaktoros hitelesítés bekapcsolása mellett, második tippként pedig azt mondom, hogy legyünk tudatosak abban, hogy mit osztunk meg magunkról a közösségi médiában. Az erős jelszavak viszonylag hosszúak, és ajánlom az olyan jelmondatok használatát melyeket meg tudunk jegyezni. A jelmondatok bármilyen szavakból megalkothatóak, például azokból a dolgokból, amiket éppen magunk körül látunk vagy lehet olyan egyszerű, mint hogy TegnapEsettAzEső. Ha egy hacker egy brute force-támadást intéz ellenünk, ahol karakterről karakterre próbálja kitalálni a jelszavunkat, akkor annál több erőforrásra van szüksége minél hosszabb a jelmondatból alkotott jelszavunk. Persze ez csak abban az eseten igaz, ha nem használod máshol is a jelszavadat vagy nem szivárog ki valahogy. Ekkor jön a képbe a kétfaktoros hitelesítés szerepe. A kétfaktoros hitelesítéssel egy második biztonsági funkcióval is védeni tudjuk magunkat, a hitelesítés történhet egy telefonra telepíthető hitelesítési szoftverrel, egy SMS-üzenettel, vagy valamilyen alternatív megoldással, például egy NFC címkével, amelyet egy darab szolgáltatáshoz, felhasználóhoz való hozzáférés hitelesítéséhez használhatunk. Áttérek a második tanácsra, ami szorosan kapcsolódik az eddigiekhez; tudatosnak, figyelmesnek és körültekintőnek kell lennünk azzal kapcsolatban, hogy mit osztunk meg magunkról a közösségi média platformokon. Nem szeretnék senkit paranoiába kergetni, de egy kis mértékű üldözési mánia azért mindig egészséges. Ne osszuk meg a személyes adatainkat és ne készítsünk fényképeket a bankkártyáinkról vagy a jogosítványunkról, mivel ez közvetlenül vezethet a digitális identitásunk ellopásához és visszaélésekhez. Ahhoz, hogy mi a való életben biztonságban legyünk, a digitális világban létező identitásunknak is biztonságban kell lennie, értve ezalatt a közösségi médiában létrehozott profiljainkat. Amikor az utcán sétálunk nem üvöltjük oda mindenkinek a címünket mivel nem akarjuk, hogy mindenki megtudja és hívatlan vendégek állítsanak be hozzánk. A virtuális térre viszont néha úgy gondolunk, mint egy megfoghatatlan világra, ezért a pszichológiai megítélése is változó. A fiatalabb generációk számára talán már nem is létezik éles határvonal a fizikai és a digitális világ között, számukra a kettő már egységes. Mivel a kettő között közvetlen kapcsolat van, ezért lehet, hogy mindent, ami a digitális térben történik a felhasználójukkal, úgy kezelnek, mintha az a fizikai világban is megtörténne. Az influenszerek a közösségi médián rengeteg információt tesznek közzé, hogy felhívják ezzel magukra a figyelmet. Minél többet posztolnak, annál nagyobb figyelem irányul rájuk, de ezzel nem azt mondom, hogy minden általuk megosztott információ helytelen vagy lényegtelen. A fizikai világban a hús-vér személyt nem fogják megtámadni, de a digitális térben lévő, több ezer vagy akár több millió követővel rendelkező fiókját könnyen támadás érheti, mivel a modern korban az ilyen profilokat eszközként kezelik, amely profitot termel. Emiatt az első tanácsom, tehát az erős jelszavak és a kétfaktoros hitelesítés hosszú távon is segíthet a digitális vagyonunk megőrzésében. Volt már rá példa, hogy influenszerek fiókjait, sőt kormányzati képviselői fiókokat is feltörtek és visszaéltek velük, hogy álhíreket, hamis információkat terjesszenek a követők körében. Ez a két alapvető dolog a kiberhigiénia része; tudatosnak kell lennünk a közösségi média jelenlétünkkel kapcsolatban és erős jelszóval és kétfaktoros hitelesítéssel kell védenünk a digitális térben lévő személyazonosságunkat.

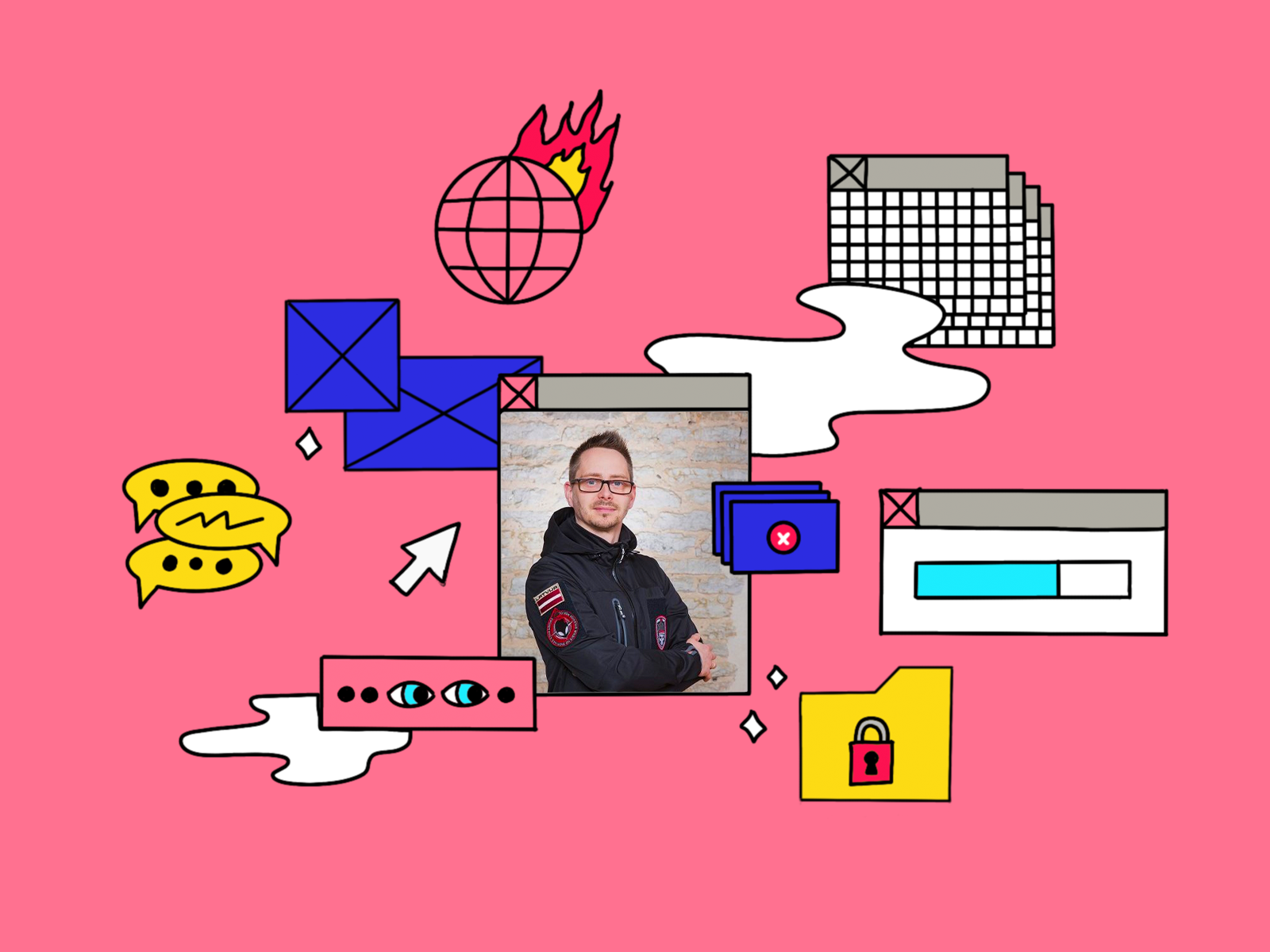

Dr. Bernhards Blumbergs informatikus, a Lett Információtechnológia-biztonsági Eseményekre Reagáló Intézmény (Information Technology Security Incident Response Institution of the Republic of Latvia; CERT.LV) vezető kiberbiztonsági szakértője valamit a NATO Kooperatív Kibervédelmi Kiválósági Központjának korábbi kutatója, 2018 óta nagykövete. Blumbergs a világ legnagyobb és leginnovatívabb, teljes spektrumú offenzív kiberműveleti gyakorlatának, a Crossed Swordsnak a megalkotója és technikai vezetője, okleveles exploit-kutató és szenior penetrációs tesztelő (Exploit Researcher and Advanced Penetration Tester; GXPN) és ipari kiberbiztonsági szakember (Global Industrial Cyber Security Professional; GICSP). Erős katonai, hadiipari háttérrel rendelkezik a nagy kiterjedésű információs rendszerek fejlesztése, működtetése és biztosítása terén. Blumbergs 2019-ben szerzett PhD-fokozatot a Tallinni Műszaki Egyetemen, disszertációját a számítógépes hálózati műveletekre reagáló speciális kibervörös csapatokról írta.

Niklas Paschburg – A hangok alkimistája

Japán minimalizmus és street food bár elegye: íme, a CUDO!